Um modelo prático (Azure-first, multi-cloud ready) para governar sandbox com budget aprovado, guardrails e expiração — com caso real de economia pós-treinamento.

TL;DR

– Sandbox nasce via Subscription Vending com baseline automático

– Criação só avança com budget reservado/aprovado

– Guardrails automáticos evitam bypass (policy + templates)

– TTL + revisão proativa eliminam “zumbis” (ex.: pós-treinamento)

– Se virou crítico, promove (sandbox ≠ dev/hom)

Sandbox em cloud tem um dilema clássico:

- Livre demais vira bagunça (custo, risco, zumbis, falta de dono).

- Restrita demais mata a experimentação (lead time alto, bypass fora do padrão).

Sandbox Governance é o conjunto de guardrails + ciclo de vida que permite experimentar rápido, com custo e risco controlados, e um caminho claro para promover o que deu certo para dev/hom/prod.

Caso real: quando a sandbox está “correta”, mas o pós-treinamento vira desperdício

Criamos uma subscription de treinamento com tudo certo desde o nascimento: owner definido, budget configurado, data de expiração e baseline de governança.

Na revisão proativa, identificamos um padrão clássico: o treinamento já havia terminado, mas centenas de recursos criados pelos alunos continuavam ativos, gerando centenas de milhares de reais por mês sem gerar valor.

Ação: notificamos o owner com evidências (custo atual + inventário por serviço/RG/tag) e recebemos autorização para exclusão imediata.

Resultado: eliminamos um gasto recorrente que seria “jogado fora” mês após mês.

Como detectamos (gatilhos práticos):

– Custo mensal alto/estável após a data final do treinamento

– Inventário massivo de recursos por RG/tag “training/lab”

– Baixa atividade esperada (pós-turma) + recursos ainda ligados

– Serviços típicos de laboratório dominando o custo (VMs, discos, IPs, etc.)

Lição: governar “no nascimento” é necessário, mas sem revisão proativa e encerramento, a sandbox vira desperdício recorrente.

Prevenção: formalizamos o encerramento de treinamento (limpeza em lote + validação + desativação programada) e reforçamos o “contrato” de sandbox: ambiente temporário, descartável e com TTL.

O “contrato” de uma sandbox sustentável

Para sandbox funcionar no longo prazo, as regras precisam ser simples e explícitas:

- Toda sandbox tem owner (responsável) e propósito

- Todo consumo tem limite e prazo (expiração/renovação)

- Guardrails são automáticos (policy + templates), não manuais

- Exceções existem, mas são temporárias e justificadas

- Se virar “coisa séria”, existe promote path (não vira produção informal)

Sandbox é liberdade com bordas.

Passo zero: alinhar “budget reservado” e aprovação antes do request

Um erro comum é sandbox nascer “sem dono financeiro”, e só depois a organização descobrir o impacto no budget.

Antes de submeter a criação, alinhe com a área responsável (FinOps/Controladoria/gestão do centro de custo):

- Existe budget reservado (envelope) para aquele time/projeto?

- Qual o teto mensal permitido para sandbox?

- Quem aprova aumento de teto e prorrogação de prazo?

- Como será showback/chargeback (mesmo que simples no começo)?

Regra prática que funciona bem:

- Dentro do teto reservado → aprovação leve (ou automática)

- Acima do teto reservado → aprovação explícita antes de criar

Isso mantém agilidade e evita “surpresa” no fechamento.

- Nota prática: budget no provedor é um mecanismo de alerta/automação, não um “limitador hard” por padrão.

- Para virar controle efetivo, conecte o threshold a ações (ex.: workflow de aprovação, desligar VMs de lab, bloquear novas criações fora do padrão).

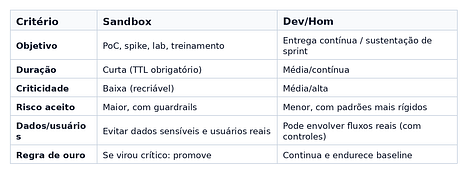

Sandbox ≠ Desenvolvimento (e por que isso evita incidentes)

Sandbox não é ambiente de desenvolvimento.

Sandbox é, por design, temporária e descartável (TTL). Se algo é “crítico”, não pode morar em sandbox.

Eu já vi o cenário clássico: a sandbox expira/desativa automaticamente, e quando o owner precisa usar, descobre que havia “recursos críticos” ali — gerando impacto grande no time.

Checklist rápido de classificação

Figura 1 — FiguChecklist rápido: Sandbox vs Dev/Hom (contrato de uso e criticidade).

Regra objetiva: se virou crítico, é sinal de sucesso — promove.

Guardrails vs Gates: a escolha que define a agilidade

- Gates travam o fluxo (aprovação para tudo, validação manual)

- Guardrails mantêm o fluxo, mas evitam o pior (policy, budget, TTL)

O padrão recomendado para sandbox:

- Self-service para provisionar e operar com trilha de auditoria

- Baseline automático (policies + templates)

- Limites claros (budget/quotas/regiões/SKUs)

- Expiração como regra (anti-zumbis)

- Promote path bem definido (sandbox → dev/hom → prod)

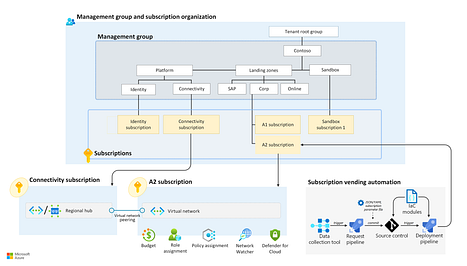

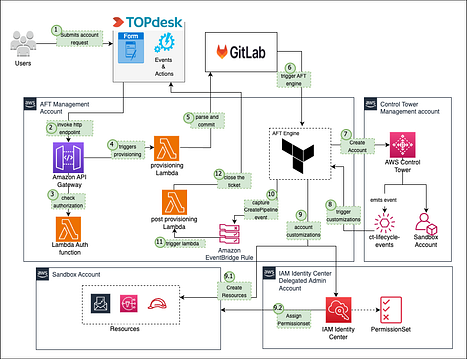

Arquitetura de governança em camadas (Azure-first, multi-cloud ready)

Camada 1 — Estrutura (MG / OU / folders)

- Azure: subscription vending + landing zones

- AWS: SCPs para guardrails de permissões

- GCP: Organization Policy para constraints por org/folder/project

Figura 2— Diagrama de subscription vending (Azure Landing Zones).

Figura 3— Exemplo de sandbox account provisioning (AWS).

Camada 2 — Identidade e acesso

RBAC mínimo, elevação temporária (quando fizer sentido) e escopos bem definidos.

Camada 3 — Guardrails (Policy/Controls)

- Azure Policy para padronizar e avaliar compliance em escala

- Exemptions com prazo e justificativa

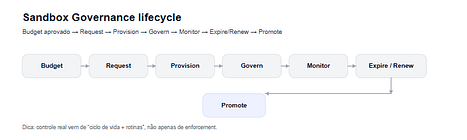

Camada 4 — FinOps + ciclo de vida

Budget + alertas + rotinas de encerramento/limpeza.

Subscription Vending: governança embutida no nascimento

O padrão que mais escala é implementar Subscription Vending: pedir, criar e governar subscriptions de forma padronizada e automatizada.

Figura 4 — Ciclo de vida de Sandbox Governance: o controle vem do fluxo (budget + guardrails + TTL + promote), não só de políticas.

Inputs mínimos (request)

- Owner

- Time/projeto

- Centro de custo

- Budget (teto) + confirmação de budget reservado/aprovado

- ExpirationDate (obrigatória)

- Justificativa curta (ex.: PoC, treinamento, spike)

Outputs automáticos (provision)

- Naming padrão

- Tags padrão

- Role assignments padrão

- Budget + alertas

- Initiative baseline (policies)

Padrão específico para Treinamentos/Labs (onde os zumbis nascem)

Treinamentos são um caso especial porque:

- há criação em massa de recursos

- e o “encerramento” raramente vira prioridade

Figura 5 — Runbook de encerramento de treinamento: detectar, validar com owner e limpar antes que o custo vire recorrente.

Runbook mínimo de encerramento de treinamento (recomendado):

- Acompanhamento proativo da evolução do custo e possíveis anomalias

- Owner confirma “treinamento encerrado”

- Exportar inventário (por RG/tag/serviço)

- Executar limpeza em lote (RGs do lab, recursos por tag “training=true”)

- Se não houver uso após X dias (ou com autorização do owner) → desativar subscription com carência

- Registrar evidência (antes/depois) para FinOps e governança

Esse runbook foi exatamente o que viabilizou capturar e eliminar o desperdício no caso real descrito.

Baseline recomendado: o mínimo que evita dor real

- Tags obrigatórias: owner, project, costCenter, expirationDate, environment=sandbox

- Regiões permitidas: reduzir dispersão e risco operacional

- Custo explosivo: SKUs altas, serviços premium, egress, monitoramento fora de padrão

- Segurança mínima: evitar exposição pública acidental, padrões básicos de rede/armazenamento

- Evolução: começar com Audit e migrar para Deny no inegociável (efeitos e comportamento variam por cenário).

Anti-patterns (o que destrói Sandbox Governance)

- Exceção sem prazo: vira “permissão eterna” e desmoraliza o baseline.

- Sandbox hospedar carga crítica: quando expira/desativa, o impacto é real — se ficou crítico, promove.

- Budget sem ownership financeiro: ter budget configurado sem budget reservado/aprovado vira surpresa no fechamento.

- Treinamento/lab sem runbook de encerramento: é a principal fábrica de “recursos zumbis” e desperdício recorrente.

- Guardrails só no papel: política sem automação/rotina de revisão vira compliance “de slide”, não controle operacional.

Métricas para provar valor (e não só controle)

- % de sandboxes com owner + expiração válidos

- custo mensal de sandbox e tendência

- zumbis removidos (limpezas + subscriptions desativadas)

- lead time para provisionar sandbox

- % de workloads promovidos (sandbox gerando valor real)

Referências oficiais (Azure / AWS / GCP)

- Subscription Vending (Azure Landing Zones)

- Azure budgets + automação (Action Group/Logic App/Runbook)

- Azure Policy overview

- Azure Policy Exemptions

- Azure Policy effect basics (para Audit/Deny)

- AWS Organizations — Service Control Policies (SCPs)

- AWS Budgets Actions

- Google Cloud — Organization Policy Service

- GCP programmatic budget notifications (Pub/Sub)