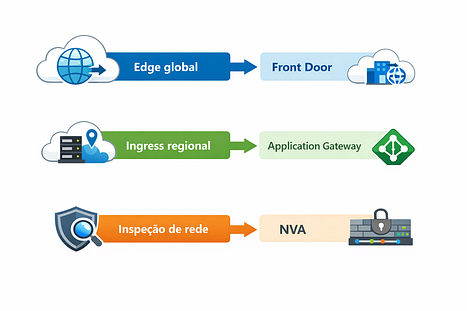

Edge global, ingress regional ou inspeção de rede?

Um guia prático para decidir entre Front Door, Application Gateway e NVA — com padrões recomendados, anti-patterns e decisões que realmente fazem sentido em ambientes enterprise.

TL;DR — decisão em 30 segundos

Se você precisa decidir rapidamente:

Front Door

Use quando a aplicação é HTTP/HTTPS pública e global

Ex: portais, APIs públicas, aplicações B2C, e-commerce

Application Gateway

Use quando precisa de ingress regional L7, principalmente com backends privados

NVA

Use quando o requisito principal é firewall de fabricante, SD-WAN, inspeção ou conectividade híbrida

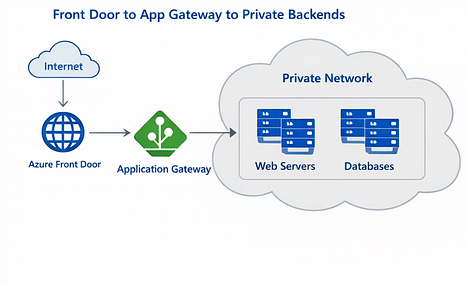

Arquitetura enterprise mais comum

Front Door na borda

Application Gateway por região

Backends privados protegidos

A maioria das arquiteturas Azure começa com uma decisão errada: tratar Front Door, Application Gateway e NVA como concorrentes diretos.

O resultado?

Overengineering, exposição desnecessária e custos mais altos do que deveriam.Neste artigo, você vai entender como escolher corretamente — usando o modelo que times enterprise realmente utilizam.

Cada um resolve um problema diferente, em uma camada diferente da arquitetura.

- Azure Front Door resolve edge global para aplicações HTTP/HTTPS públicas

- Application Gateway resolve entrada regional L7 próxima da aplicação

- NVA resolve rede, conectividade e inspeção com appliances de fabricante

Quando esses três serviços são comparados como se fossem alternativas diretas, surgem arquiteturas mais complexas, mais caras e mais difíceis de operar.

A pergunta correta não é:

Qual serviço é melhor?

A pergunta correta é:

Em que camada da arquitetura esse problema precisa ser resolvido?

A documentação oficial da Microsoft reforça exatamente essa separação entre balanceamento global, balanceamento regional e inspeção de rede.

(Referência no final do artigo)

O modelo mental que evita decisões ruins

Antes de escolher um serviço, responda quatro perguntas.

1 — O tráfego é global ou regional?

Se usuários estão distribuídos geograficamente e você precisa de:

- baixa latência global

- failover entre regiões

- entrada única global

a decisão começa no Front Door.

Se o problema está dentro da região, próximo da aplicação, Application Gateway tende a ser a escolha natural.

2 — O protocolo é HTTP/HTTPS?

Front Door e Application Gateway são serviços L7 para tráfego web.

Se o problema envolve:

- inspeção de rede

- conectividade híbrida

- SD-WAN

- firewall de fabricante

então a conversa normalmente muda para NVA.

3 — A aplicação é pública ou privada?

Aplicações internet-facing puxam naturalmente para Front Door.

Aplicações internas ou privadas costumam ter melhor aderência ao Application Gateway, inclusive com frontend privado.

4 — Existe dependência de vendor?

Se a organização exige:

- firewall de fabricante

- SD-WAN específico

- inspeção avançada

- padronização com appliance

então NVA passa a ser parte legítima da arquitetura.

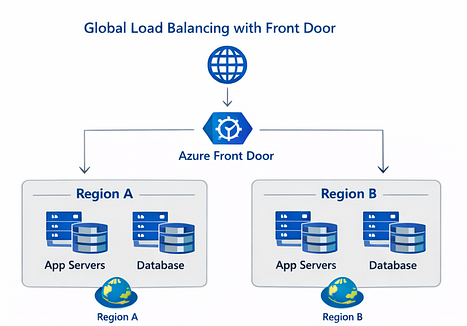

Azure Front Door — edge global para aplicações web

O Azure Front Door é um serviço global de entrega de aplicações que utiliza a rede de borda da Microsoft para fornecer acesso rápido e resiliente a aplicações HTTP/HTTPS.

Ele é projetado para:

- entrada global única

- distribuição entre regiões

- aceleração de tráfego

- TLS termination

- WAF na borda

- failover rápido entre origens

Cenários onde Front Door brilha

- aplicações públicas multirregionais

- portais globais

- APIs públicas

- aplicações B2C

- workloads com usuários distribuídos globalmente

Uma recomendação importante

Se você usa Front Door, proteja a origem contra bypass.

Se a origem continuar aceitando tráfego direto, alguém pode contornar:

- WAF

- DDoS protection

- regras de segurança da borda

A própria Microsoft recomenda bloquear acesso direto à origem e permitir apenas tráfego vindo do Front Door.

Limitação importante

Front Door não suporta gRPC end-to-end, porque a comunicação entre edge e backend utiliza HTTP/1.1.

Esse detalhe evita algumas surpresas em arquiteturas de microservices.

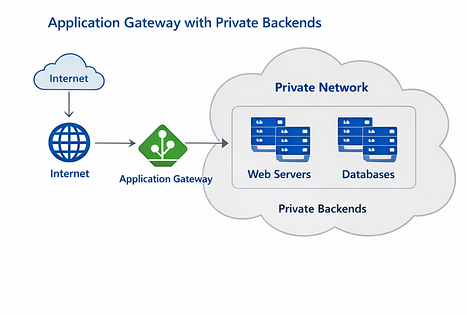

Application Gateway — ingress regional de camada 7

O Application Gateway é um load balancer de camada 7 que atua dentro da região, próximo da aplicação.

Ele permite decisões baseadas em:

- host

- path

- headers HTTP

Cenários onde Application Gateway é ideal

- aplicações regionais

- backends privados

- integração com VNet

- roteamento L7

- WAF regional

- aplicações internas

Uma recomendação de arquitetura pouco conhecida

Em ambientes enterprise maduros, Application Gateway não deveria ser tratado como recurso compartilhado de hub por padrão.

A recomendação do Cloud Adoption Framework é implantar o App Gateway com a própria aplicação, dentro da landing zone da aplicação.

Isso evita:

- problemas de RBAC

- dependência entre times

- gargalos de governança

- limites de escala compartilhados

WAF não é “liga e esquece”

Um erro comum é ativar WAF e assumir que a proteção está pronta.

Na prática é necessário:

- tuning de regras

- tratamento de exceções

- monitoramento

- atualização de rulesets

Sem isso, você pode ter falsos positivos ou proteção insuficiente.

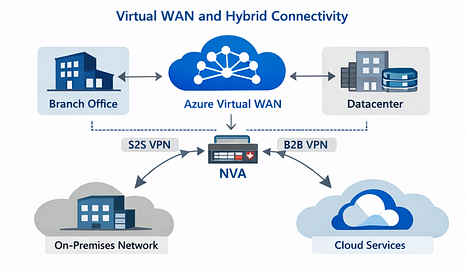

NVA — quando o problema é rede

Network Virtual Appliances (NVA) não são substitutos de Front Door ou Application Gateway.

Eles resolvem outro tipo de problema.

Normalmente entram quando há necessidade de:

- firewall de fabricante

- inspeção north-south

- inspeção east-west

- SD-WAN

- conectividade híbrida

- padronização corporativa

Cenários onde NVA faz sentido

- ambientes altamente híbridos

- múltiplas filiais conectadas

- integração com data centers

- requisitos regulatórios

- inspeção avançada de tráfego

Em ambientes com Virtual WAN, NVAs podem funcionar como gateways de SD-WAN ou NGFW.

Quando evitar NVA

Evite NVA como resposta automática para publicar aplicações web modernas.

Se o problema principal é:

- edge global

- WAF

- distribuição multirregional

normalmente Front Door ou Application Gateway resolvem com menos complexidade operacional.

O padrão enterprise mais maduro: combinação

Em muitos cenários enterprise, a melhor arquitetura não é escolher um serviço.

É combinar serviços.

Padrão mais comum

A própria Microsoft recomenda que, nesse padrão:

- WAF fique no Front Door

- Application Gateway aceite tráfego apenas do Front Door

Isso reduz bypass de segurança e melhora governança.

Pegadinhas que fazem times escolherem errado

Escolher NVA por reflexo de data center

Esse é o erro mais comum.

Só porque o time conhece firewall de fabricante não significa que ele seja a melhor solução para edge global de aplicações.

Usar Application Gateway como edge global improvisado

Application Gateway é excelente regionalmente, mas não foi projetado para ser edge global.

Usar Front Door e deixar origem exposta

Se a origem aceitar tráfego direto, alguém pode contornar o desenho de segurança.

Ativar WAF e parar por aí

Sem tuning e observabilidade, WAF vira apenas sensação de segurança.

Tentar resolver tudo com um único componente

Arquitetura madura separa responsabilidades:

Edge global

Ingress regional

Rede e inspeção

Padrões que eu adotaria em uma plataforma enterprise

Aplicação web pública global

Front Door na borda

Application Gateway por região

backends privados

Aplicação regional ou interna

Application Gateway com frontend privado.

Ambiente híbrido complexo

NVA para conectividade e inspeção

Front Door/App Gateway para aplicações web

❌ Erros comuns que vejo em ambientes enterprise

- Usar NVA para substituir App Gateway

- Colocar App Gateway como entry global

- Expor backend direto sem Front Door

- Criar arquitetura sem separar edge vs regional

Conclusão

Front Door, Application Gateway e NVA não competem entre si.

Eles atuam em camadas diferentes da arquitetura.

- Front Door resolve edge global

- Application Gateway resolve ingress regional

- NVA resolve conectividade e inspeção de rede

Quando essa separação fica clara, a arquitetura deixa de ser uma disputa de produtos e passa a ser uma composição consciente de camadas.

E é exatamente isso que diferencia um desenho funcional de um desenho enterprise de verdade.

Se esse modelo te ajudou a clarear decisões de arquitetura, vale compartilhar com seu time — esse é um dos erros mais comuns que vejo em ambientes enterprise.

Referências

Azure Front Door overview

https://learn.microsoft.com/en-us/azure/frontdoor/front-door-overview

Azure Front Door origin security

https://learn.microsoft.com/en-us/azure/frontdoor/origin-security

Azure Front Door FAQ

https://learn.microsoft.com/en-us/azure/frontdoor/front-door-faq

Azure Application Gateway overview

https://learn.microsoft.com/en-us/azure/application-gateway/overview

Best practices WAF Application Gateway

https://learn.microsoft.com/en-us/azure/web-application-firewall/ag/best-practices

Cloud Adoption Framework — application delivery

https://learn.microsoft.com/en-us/azure/cloud-adoption-framework/ready/azure-best-practices/plan-for-app-delivery

Load balancing options in Azure

https://learn.microsoft.com/en-us/azure/architecture/guide/technology-choices/load-balancing-overview

Virtual WAN NVAs

https://learn.microsoft.com/en-us/azure/virtual-wan/about-nva-hub